Pentest

Pentest voor bedrijven: ontdek kwetsbaarheden

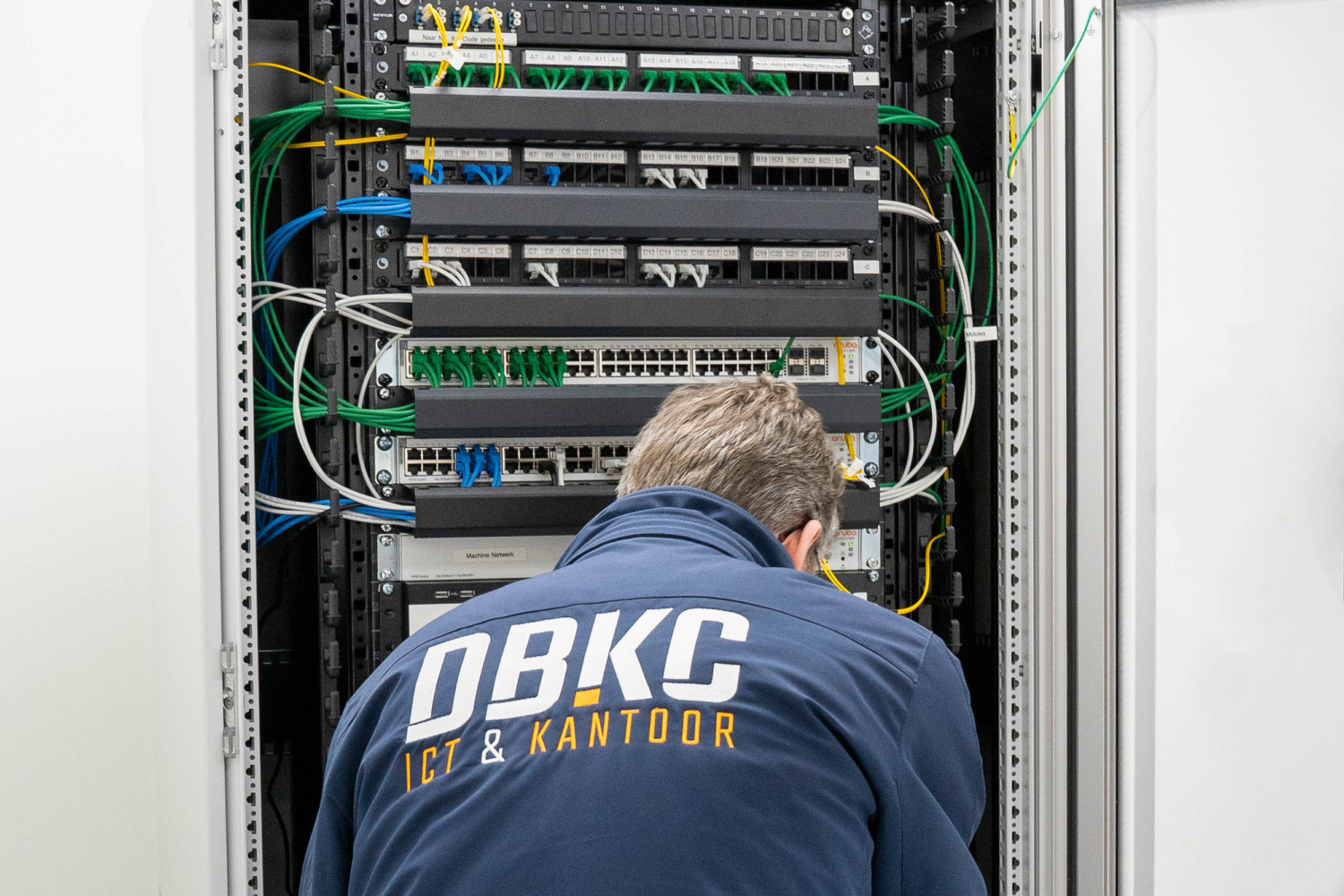

Wil je weten hoe goed jouw organisatie écht bestand is tegen cyberaanvallen? Met een professionele pentest van DBKC breng je kwetsbaarheden in kaart voordat kwaadwillenden daar misbruik van kunnen maken. Ethische hackers testen jouw systemen op zwakke plekken en geven je helder advies om deze te verhelpen.

- Pentest door onafhankelijke partij

- Duidelijk rapport

- Geschikt voor Audits & Compliance

- Snelle uitvoering mogelijk

Pentest in 4 stappen:

Planning & Scoping

Onze beveiligingsexperts duiken diep in de kern van uw IT-omgeving. Samen bepalen we de reikwijdte van de test en richten we ons op de meest kritieke systemen. Deze fase is de strategische voorbereiding voor een nauwgezette en doelgerichte aanvalssimulatie.

Informatieverzameling

In deze fase verzamelen pentesters informatie over de doelomgeving. Dit omvat het identificeren van netwerktopologieën, gebruikte applicaties, en mogelijke zwakke plekken.

Exploitatie

Hier proberen testers de geïdentificeerde kwetsbaarheden te misbruiken om ongeautoriseerde toegang te krijgen. Het doel is om te zien hoe diep ze in het systeem kunnen doordringen en welke schade een echte aanvaller zou kunnen aanrichten.

Raportage

Na het testen wordt een gedetailleerd rapport opgesteld waarin de bevindingen, de gebruikte methoden en aanbevelingen voor het dichten van de beveiligingslekken worden beschreven.

Betaalbare oplossing met ons cyberabonnement

Met ons cybersecurity essentials pakket bent u verzekerd van een stevig pakket aan cybersecurity maatregelen. We adviseren u graag vrijblijvend.

- Vast bedrag per maand

- Met of zonder werkplekbeheer

- Dé basis van uw securityprogramma

Onze Cybersecurity oplossingen:

Anti-Phishing

Pentests

Darkweb monitoring

SaaS Cloudprotection

Phishing Simulatie / Training

24/7 Vulnerability scan

Meer weten over cybersecurity ?

Zullen we samen vrijblijvend brainstormen? We kunnen u een gratis scan aanbieden waarbij we de mogelijkheden vrijblijvend bekijken. De koffie staat klaar! Neem eens contact op voor meer informatie!

ICT Beheer

Werken in de Cloud

Cybersecurity

Microsoft 365

Hardware

Telefonie